Desetitisíce napadených serverů po celém světě. Samotná aktualizace MES nestačí

Tuzemským firmám a institucím hrozí v souvislosti s masivním útokem na systémy využívající Microsoft Exchange Server (MES) vážné nebezpečí, jako je krádež dat či instalace škodlivého kódu. Incident odhalený v březnu tohoto roku je natolik závažný, že pouhá aktualizace systému firmy neochrání.

Inzerce

Útok na jeden z nejrozšířenějších softwarových produktů společnosti Microsoft sloužící k výměně e-mailových zpráv a sdílení zdrojů byl s největší pravděpodobností iniciován už koncem roku 2020. Během následujících měsíců, než byl v březnu odhalen, se hackerům v tichosti podařilo napadnout desetitisíce serverů po celém světě. Útoky se nevyhnuly ani České republice a Slovensku, v obou zemích se nacházely tisíce zranitelných serverů.

E-mailová schránka jako vstupní brána do systému

Kompromitace e-mailového serveru může útočníkům posloužit jako odrazový můstek pro napadení dalších systémů organizací, ale i jejich obchodních partnerů, dodavatelů či klientů. Přestože nyní probíhají aktualizace, které mají za úkol opravit zranitelnosti, nelze vyloučit, že hackeři si v napadených systémech vytvořili zadní vrátka a v budoucnosti je využijí k dalším útokům.

Zkušenosti odborníků ze společnosti AEC, která poskytuje firmám a institucím kybernetickou ochranu, ukazují, že útočníci, kteří získali přístup k citlivým informacím, se budou snažit ukradená data efektivně zpeněžit, prodat na černém trhu nebo využít k dalším útokům pomocí metod sociálního inženýrství.

Firmy si nemohou být ani přes včasnou instalaci záplat jisté, že z jejich systémů neunikla prostřednictvím odcizených e-mailů řada důvěrných informací – kontakty, adresy, jména zaměstnanců, faktury nebo smlouvy. A to je také jeden z důvodů, proč experti na kybernetickou bezpečnost doporučují i nadále nejvyšší míru obezřetnosti.

Útočník se může vydávat za vašeho zaměstnance nebo obchodního partnera

„Když si nejsme jisti, zda byl systém kompromitován, musíme předpokládat, že kompromitován byl,“ konstatuje Maroš Barabas, Head of Product Management společnosti AEC, a dodává: „Připravte se na to, že na vás, ale i na vaše partnery, dodavatele nebo klienty, se kterými komunikujete, mohou být zacíleny útoky a že přitom mohou být zneužity vaše důvěrné informace a data.“

Hlavní problém takové kompromitace tkví v tom, že útočník má díky odcizeným informacím dokonalý přehled o tom, jak napadená firma komunikuje se svým okolím. Díky tomu může na tuto komunikaci vhodným způsobem ve správnou chvíli navázat. Například podvrženým e-mailem, jehož forma je naprosto identická s korespondencí, kterou si firma běžně vyměňuje se svým obchodním partnerem, včetně dochované historie.

Důležitá je důsledná kontrola a ověřování

Rozdíl je pak pouze v tom, že vedle standardních atributů zprávy a obvyklých informací týkajících se obchodu může být v e-mailu i noticka: zasíláme požadovanou fakturu, upozorňujeme pouze na změnu čísla účtu. Z takového e-mailu nelze poznat, že jde o podvrh. Jediná jistota firmy, jak nepřijít o peníze, je, že si její poučený zaměstnanec zprávu řádně ověří.

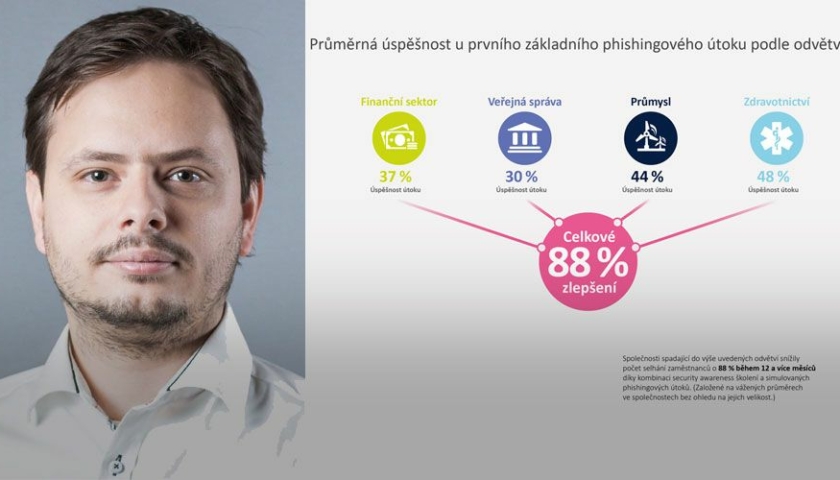

„V takovém případě doporučujeme telefonické ověření informací přímo u dodavatele. Rozhodně ale nevolejte na číslo uvedené na podezřelé faktuře, protože na druhé straně linky vám to klidně může vzít sám útočník, volejte jen na známá čísla. Peníze zasílejte vždy jen na účet, který jste si takto prověřili,“ říká Maroš Barabas. Podle jeho slov mohou firmy podobným praktikám čelit tím, že využijí služby security awareness, jejichž součástí je komplexní školení zaměstnanců prováděné za pomoci nejmodernějších technologií a postupů, včetně testování. Právě odborně proškolený pracovník totiž může být rozhodující pojistkou kybernetické bezpečnosti.

Pro podrobnější informace navštivte web https://socialing.cz/cs.

Další článek: 3 nové tiskárny od Stratasys: 3 kroky k průmyslové výrobě 3D tiskem